بول هاسكل دولاند, مؤلف المنصوص

تم استخدام كلمات المرور منذ آلاف السنين كوسيلة لتعريف أنفسنا للآخرين وفي الآونة الأخيرة ، لأجهزة الكمبيوتر. إنه مفهوم بسيط - جزء من المعلومات المشتركة ، يبقى سرا بين الأفراد ويستخدم "لإثبات" الهوية.

كلمات المرور في سياق تكنولوجيا المعلومات ظهرت في الستينيات مع المركزية أجهزة الكمبيوتر - أجهزة كمبيوتر كبيرة يتم تشغيلها مركزيًا مع "محطات طرفية" بعيدة للوصول للمستخدم. يتم استخدامها الآن في كل شيء بدءًا من رقم التعريف الشخصي الذي ندخله في ماكينة الصراف الآلي ، إلى تسجيل الدخول إلى أجهزة الكمبيوتر الخاصة بنا ومواقع الويب المختلفة.

لكن لماذا نحتاج إلى "إثبات" هويتنا للأنظمة التي نصل إليها؟ ولماذا يصعب الحصول على كلمات المرور بشكل صحيح؟

ما الذي يجعل كلمة المرور جيدة؟

حتى وقت قريب نسبيًا ، ربما كانت كلمة المرور الجيدة عبارة عن كلمة أو عبارة تتكون من ستة إلى ثمانية أحرف. لكن لدينا الآن إرشادات الحد الأدنى للطول. هذا بسبب "الإنتروبيا".

عند الحديث عن كلمات المرور ، فإن الانتروبيا هي ملف قياس القدرة على التنبؤ. العمليات الحسابية وراء هذا ليست معقدة ، ولكن دعونا نفحصها بمقياس أبسط: عدد كلمات المرور الممكنة ، والتي يشار إليها أحيانًا باسم "مساحة كلمة المرور".

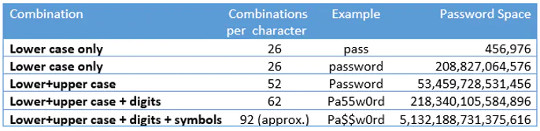

إذا كانت كلمة المرور المكونة من حرف واحد تحتوي على حرف صغير واحد فقط ، فلا يوجد سوى 26 كلمة مرور ممكنة (من "أ" إلى "ض"). بتضمين الأحرف الكبيرة ، نزيد مساحة كلمة المرور لدينا إلى 52 كلمة مرور محتملة.

تستمر مساحة كلمة المرور في التوسع مع زيادة الطول وإضافة أنواع أخرى من الأحرف.

يؤدي جعل كلمة المرور أطول أو أكثر تعقيدًا إلى زيادة "مساحة كلمة المرور" المحتملة بشكل كبير. المزيد من مساحة كلمة المرور تعني كلمة مرور أكثر أمانًا.

بالنظر إلى الأشكال المذكورة أعلاه ، من السهل فهم سبب تشجيعنا على استخدام كلمات مرور طويلة بأحرف كبيرة وصغيرة وأرقام ورموز. كلما زادت تعقيد كلمة المرور ، زادت محاولات تخمينها.

ومع ذلك ، فإن مشكلة الاعتماد على تعقيد كلمة المرور هي أن أجهزة الكمبيوتر عالية الكفاءة في تكرار المهام - بما في ذلك تخمين كلمات المرور.

في العام الماضي، وهو تم تعيين السجل لجهاز كمبيوتر يحاول إنشاء كل كلمة مرور يمكن تصورها. لقد حققت معدلًا أسرع من 100,000,000,000 تخمين في الثانية.

من خلال الاستفادة من قوة الحوسبة هذه ، يمكن لمجرمي الإنترنت اختراق الأنظمة عن طريق قصفها بأكبر عدد ممكن من مجموعات كلمات المرور ، في عملية تسمى هجمات القوة الغاشمة.

وباستخدام التكنولوجيا المستندة إلى السحابة ، يمكن تخمين كلمة مرور مكونة من ثمانية أحرف في أقل من 12 دقيقة وبتكلفة أقل من 25 دولارًا أمريكيًا.

فعلت بعض الرياضيات.

- TechByTom (techbytom) ٥ فبراير، ٢٠٢٤

استخدام مثيلات AWS p.3 لحساب التكلفة ، وبافتراض أن المهاجم لديه 25 دولارًا:

من المحتمل أن يتم اختراق كلمة المرور المكونة من 8 أحرف في غضون 12 دقيقة أو أقل.

أيضًا ، نظرًا لأن كلمات المرور تُستخدم دائمًا تقريبًا لمنح الوصول إلى البيانات الحساسة أو الأنظمة المهمة ، فإن هذا يحفز مجرمي الإنترنت على البحث عنها بنشاط. كما أنه يقود سوقًا مربحًا لبيع كلمات المرور عبر الإنترنت ، وبعضها يأتي مع عناوين البريد الإلكتروني و / أو أسماء المستخدمين.

يمكنك شراء ما يقرب من 600 مليون كلمة مرور عبر الإنترنت مقابل 14 دولارًا أستراليًا فقط!

كيف يتم تخزين كلمات المرور على المواقع؟

عادةً ما يتم تخزين كلمات مرور مواقع الويب بطريقة محمية باستخدام خوارزمية رياضية تسمى الثرم. كلمة المرور المجزأة لا يمكن التعرف عليها ولا يمكن إعادتها إلى كلمة المرور (عملية لا رجعة فيها).

عندما تحاول تسجيل الدخول ، يتم تجزئة كلمة المرور التي تدخلها باستخدام نفس العملية ومقارنتها بالإصدار المخزن على الموقع. تتكرر هذه العملية في كل مرة تقوم فيها بتسجيل الدخول.

على سبيل المثال ، يتم إعطاء كلمة المرور "Pa $$ w0rd" القيمة "02726d40f378e716981c4321d60ba3a325ed6a4c" عند حسابها باستخدام خوارزمية التجزئة SHA1. جربها نفسك.

عند مواجهة ملف مليء بكلمات مرور مجزأة ، يمكن استخدام هجوم القوة الغاشمة ، ومحاولة كل مجموعة من الأحرف لمجموعة من أطوال كلمات المرور. أصبحت هذه ممارسة شائعة لدرجة أن هناك مواقع ويب تسرد كلمات المرور الشائعة إلى جانب قيمة التجزئة (المحسوبة). يمكنك ببساطة البحث عن التجزئة للكشف عن كلمة المرور المقابلة.

أصبحت سرقة قوائم كلمات المرور وبيعها شائعة جدًا الآن ، أ موقع مخصص - haveibeenpwned.com - متاح لمساعدة المستخدمين على التحقق مما إذا كانت حساباتهم "في البرية". وقد نما هذا ليشمل أكثر من 10 مليارات تفاصيل الحساب.

إذا كان عنوان بريدك الإلكتروني مدرجًا في هذا الموقع ، فيجب عليك بالتأكيد تغيير كلمة المرور المكتشفة ، وكذلك في أي مواقع أخرى تستخدم فيها نفس بيانات الاعتماد.

هل التعقيد هو الحل؟

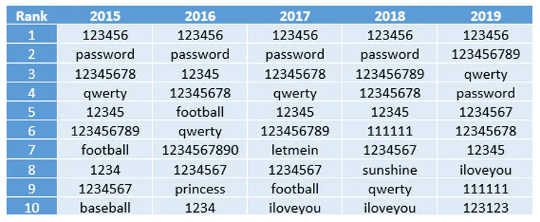

قد تعتقد أنه مع حدوث العديد من انتهاكات كلمات المرور يوميًا ، فقد قمنا بتحسين ممارسات اختيار كلمة المرور الخاصة بنا. لسوء الحظ ، العام الماضي السنوي مسح كلمة مرور SplashData أظهر تغيرًا طفيفًا على مدار خمس سنوات.

كشف استطلاع كلمة مرور SplashData السنوي لعام 2019 عن كلمات المرور الأكثر شيوعًا من 2015 إلى 2019.

كشف استطلاع كلمة مرور SplashData السنوي لعام 2019 عن كلمات المرور الأكثر شيوعًا من 2015 إلى 2019.

مع زيادة قدرات الحوسبة ، يبدو أن الحل يزداد تعقيدًا. ولكن كبشر ، نحن لسنا ماهرين (وليس لدينا الدافع) لتذكر كلمات المرور المعقدة للغاية.

لقد تجاوزنا أيضًا النقطة التي نستخدم فيها نظامين أو ثلاثة أنظمة تحتاج إلى كلمة مرور. أصبح من الشائع الآن الوصول إلى العديد من المواقع ، حيث يتطلب كل منها كلمة مرور (غالبًا متفاوتة الطول والتعقيد). تشير دراسة حديثة إلى أن هناك ، في المتوسط ، 70-80 كلمة مرور لكل شخص.

الخبر السار هو أن هناك أدوات لمعالجة هذه القضايا. تدعم معظم أجهزة الكمبيوتر الآن تخزين كلمات المرور إما في نظام التشغيل أو مستعرض الويب ، وعادة ما يكون ذلك مع خيار مشاركة المعلومات المخزنة عبر أجهزة متعددة.

تشمل الأمثلة شركة Apple iCloud سلسلة المفاتيح والقدرة على حفظ كلمات المرور في Internet Explorer و Chrome و Firefox (بالرغم من ذلك أقل موثوقية).

مدراء كلمات المرور مثل KeePassXC يمكن أن يساعد المستخدمين على إنشاء كلمات مرور طويلة ومعقدة وتخزينها في مكان آمن عند الحاجة إليها.

بينما لا يزال هذا الموقع بحاجة إلى الحماية (عادةً باستخدام "كلمة مرور رئيسية" طويلة) ، فإن استخدام مدير كلمات المرور يتيح لك الحصول على كلمة مرور فريدة ومعقدة لكل موقع ويب تزوره.

لن يمنع ذلك من سرقة كلمة المرور من موقع ويب ضعيف. ولكن إذا تمت سرقته ، فلا داعي للقلق بشأن تغيير كلمة المرور نفسها على جميع مواقعك الأخرى.

هناك بالطبع نقاط ضعف في هذه الحلول أيضًا ، ولكن ربما تكون هذه قصة ليوم آخر.

حول المؤلف

بول هاسكل-دولاند ، مساعد العميد (الحوسبة والأمن) ، جامعة إديث كوان وبريانا أوشيا ، محاضر ، القرصنة الأخلاقية والدفاع ، جامعة إديث كوان

يتم إعادة نشر هذه المقالة من المحادثة تحت رخصة المشاع الإبداعي. إقرأ ال المقال الأصلي.