شكرا لزيارتكم InnerSelf.com، حيث هناك +20,000 مقالات تغير الحياة تروج لـ "مواقف جديدة وإمكانيات جديدة". جميع المقالات مترجمة إلى 30+ لغات. اشتراك لمجلة InnerSelf، التي تُنشر أسبوعيًا، وDaily Inspiration لماري تي راسل. مجلة InnerSelf تم نشره منذ عام 1985.

أجهزة متصل بالإنترنت مثل كاميرات الويب هي غيض من فيض عندما يتعلق الأمر إنترنت الأشياء. DAVID BURILLO / فليكر، CC BY-SA

أجهزة متصل بالإنترنت مثل كاميرات الويب هي غيض من فيض عندما يتعلق الأمر إنترنت الأشياء. DAVID BURILLO / فليكر، CC BY-SA

نطاق و عدد من "الأشياء" المتصلة بالإنترنت مدهشة حقًا ، بما في ذلك الكاميرات الأمنية والأفران وأنظمة الإنذار وشاشات الأطفال والسيارات. انهم جميعا على الانترنت ، بحيث يمكن رصدها والتحكم فيها عن بعد عبر الانترنت.

انترنت الأشياء (IOT) تشتمل الأجهزة عادةً على أجهزة الاستشعار والمفاتيح وقدرات التسجيل التي تجمع البيانات وتنقلها عبر الإنترنت.

ويمكن استخدام بعض الأجهزة لرصد، وذلك باستخدام الإنترنت لتوفير تحديثات في الوقت الحقيقي. أجهزة مثل مكيفات الهواء أو أقفال الباب تسمح لك بالتفاعل والتحكم بها عن بعد.

معظم الناس لديهم فهم محدود من التداعيات الأمنية والخصوصية للأجهزة تقنيات عمليات. تتم مكافأة المصنعين الذين هم أول إلى السوق لتطوير الأجهزة الرخيصة وميزات جديدة مع قليل من الاعتبار للأمن أو خصوصية.

في قلب جميع أجهزة IoT هو المضمنة الثابتة. هذا هو نظام التشغيل الذي يوفر عناصر التحكم والوظائف للجهاز.

أبحاثنا السابقة على البرامج الثابتة جهاز الإنترنت أظهرت أنه حتى أكبر الشركات المصنعة للأجهزة التوجيه واسع النطاق كثيرا ما تستخدم المكونات الثابتة المحرومة والضعيفة.

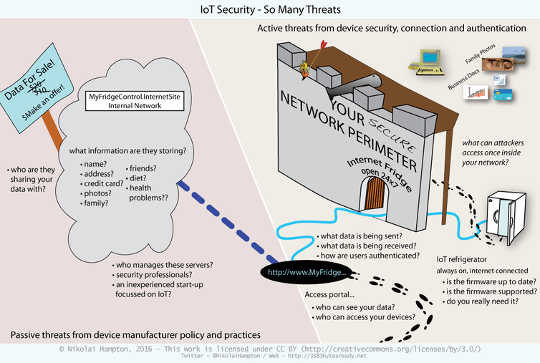

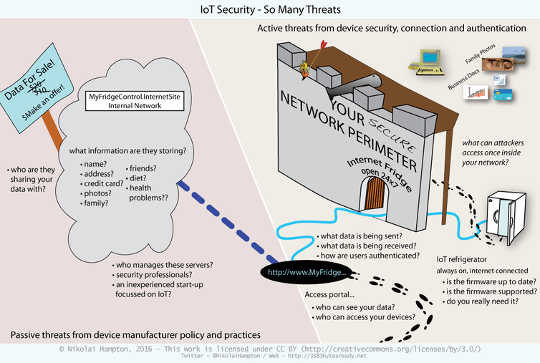

وتتفاقم المخاطر تقنيات عمليات بطبيعتها عالية المستوى ويمكن الوصول إليها. لذلك، بالإضافة إلى المعاناة من مخاوف مماثلة كما التوجيه واسع النطاق، تحتاج الأجهزة تقنيات عمليات في الحماية ضد مجموعة واسعة من نشط و سلبي التهديدات.

التهديدات تقنيات عمليات نشطة

تمثل الأجهزة الذكية المضمونة بشكل سيئ تهديدًا خطيرًا لأمان شبكتك ، سواء كان ذلك في المنزل أو في العمل. نظرًا لأن أجهزة IoT غالبًا ما تكون متصلة بشبكتك ، فهي تقع في مكان يمكنها الوصول إليه ومراقبة أجهزة الشبكة الأخرى.

قد يسمح هذا الاتصال للمهاجمين باستخدام جهاز إنترنت الأشياء المخترق لتجاوز إعدادات أمان الشبكة الخاصة بك وشن هجمات ضد معدات الشبكة الأخرى كما لو كانت "من الداخل".

العديد من الأجهزة المتصلة بالشبكة تستخدم كلمات السر الافتراضية وضوابط أمنية محدودة، لذلك أي شخص يمكن أن تجد جهاز غير آمن على الانترنت يمكن الوصول إليه. مؤخرا، الباحثين في مجال الأمن حتى تمكن من الإختراق سيارةالتي تعتمد على أرقام تعريف المركبات (التي يمكن الوصول إليها بسهولة) (VINs) كأمانها الوحيد.

لقد استغل قراصنة التكوينات الافتراضية الآمنة لعقود من الزمن. قبل عشر سنوات، عندما أصبحت (IP) الكاميرات الأمنية المتصلة بالإنترنت المشتركة، يستخدم المهاجمون جوجل للبحث عن الكلمات الرئيسية الواردة في واجهة إدارة الكاميرا.

لقد استغل قراصنة التكوينات الافتراضية الآمنة لعقود من الزمن. قبل عشر سنوات، عندما أصبحت (IP) الكاميرات الأمنية المتصلة بالإنترنت المشتركة، يستخدم المهاجمون جوجل للبحث عن الكلمات الرئيسية الواردة في واجهة إدارة الكاميرا.

للأسف، وأمن الجهاز لم تتحسن كثيرا في عشر سنوات. هناك محركات البحث التي يمكن أن تسمح للناس بسهولة تحديد موقع (وربما تستغل) مجموعة واسعة من الأجهزة المتصلة بالإنترنت.

بالفعل للخطر بسهولة العديد من أجهزة تقنيات عمليات.

التهديدات السلبية

وعلى النقيض من التهديدات النشطة والتهديدات سلبية تظهر من الشركات المصنعة جمع وتخزين بيانات المستخدم الخاصة. لأن أجهزة تقنيات عمليات ومجرد يمجد أجهزة الاستشعار شبكة، فهي تعتمد على خوادم الشركة المصنعة للقيام معالجتها وتحليلها.

بحيث يمكن للمستخدمين نهاية قد تشترك بحرية كل شيء من المعلومات الائتمانية إلى الحميمة التفاصيل الشخصية. قد ينتهي أجهزة تقنيات عمليات الخاص بك معرفة المزيد عن حياتك الشخصية مما تفعله.

قد تقوم أجهزة مثل Fitbit بجمع بيانات ليتم استخدامها للتقييم مطالبات التأمين.

مع قيام المصنعين بتجميع الكثير من البيانات ، نحتاج جميعًا إلى فهم المخاطر والتهديدات طويلة الأجل. تخزين البيانات إلى أجل غير مسمى من قبل أطراف ثالثة مصدر قلق كبير. إن نطاق المشكلات المرتبطة بجمع البيانات لا يظهر إلا في الضوء.

يقدم المركز بيانات المستخدم الخاصة على خوادم الشبكة أيضا هدفا جذابا لمجرمي الإنترنت. بواسطة المساس مجرد أجهزة لمصنع واحد، ويمكن أن القراصنة من الوصول إلى الملايين من تفاصيل الناس في هجوم واحد.

ما يمكن أن تفعله؟

للأسف ، نحن تحت رحمة المصنعين. يظهر التاريخ أن مصالحهم لا تتماشى دائما مع مصالحنا. وتتمثل مهمتهم في الحصول على معدات جديدة ومثيرة للسوق بأسعار رخيصة وبأسرع وقت ممكن.

غالبًا ما تفتقر أجهزة إنترنت الأشياء إلى الشفافية. يمكن استخدام معظم الأجهزة فقط مع البرامج الخاصة بالشركة المصنعة. ومع ذلك ، يتم توفير القليل من المعلومات حول البيانات التي يتم جمعها أو كيفية تخزينها وتأمينها.

ولكن ، إذا كان يجب أن تتوفر لديك أحدث الأدوات بميزات جديدة ولامعة ، فإليك بعض الواجبات المنزلية للقيام بها أولاً:

-

اسأل نفسك ما إذا كانت الفوائد تفوق المخاطر الخصوصية والأمن.

-

معرفة من الذي يجعل الجهاز. هل هم معروفون جيدا وهل يقدمون دعما جيدا؟

-

هل لديهم بيان الخصوصية سهلة الفهم؟ وكيف يستخدمونها أو حماية البيانات الخاصة بك؟

-

حيثما أمكن ، ابحث عن جهاز مزود بمنصة مفتوحة ، لا يقفلك في خدمة واحدة فقط. القدرة على تحميل البيانات إلى خادم من اختيارك يمنحك المرونة.

-

إذا كنت قد اشتريت بالفعل جهاز تقنيات عمليات، بحث Google لل"هو [اسم الجهاز] آمنة؟" لمعرفة ما الباحثين في مجال الأمن والمستخدمين قد شهدت بالفعل.

علينا جميعًا أن نفهم طبيعة البيانات التي نشاركها. وبينما تعد أجهزة إنترنت الأشياء بمزايا ، فإنها تعرض مخاطر فيما يتعلق بخصوصية وأماننا.

أجهزة متصل بالإنترنت مثل كاميرات الويب هي غيض من فيض عندما يتعلق الأمر إنترنت الأشياء. DAVID BURILLO / فليكر، CC BY-SA

أجهزة متصل بالإنترنت مثل كاميرات الويب هي غيض من فيض عندما يتعلق الأمر إنترنت الأشياء. DAVID BURILLO / فليكر، CC BY-SA

لقد استغل قراصنة التكوينات الافتراضية الآمنة لعقود من الزمن. قبل عشر سنوات، عندما أصبحت (IP) الكاميرات الأمنية المتصلة بالإنترنت المشتركة، يستخدم المهاجمون جوجل للبحث عن الكلمات الرئيسية الواردة في واجهة إدارة الكاميرا.

لقد استغل قراصنة التكوينات الافتراضية الآمنة لعقود من الزمن. قبل عشر سنوات، عندما أصبحت (IP) الكاميرات الأمنية المتصلة بالإنترنت المشتركة، يستخدم المهاجمون جوجل للبحث عن الكلمات الرئيسية الواردة في واجهة إدارة الكاميرا.