ما هي أساليب "الحرب النفسية" التي يستخدمها المحتالون، وكيف يمكنك حماية نفسك؟

كيفية حماية خصوصية بياناتك: يقدم خبير الوسائط الرقمية الخطوات التي يمكنك اتخاذها ويشرح لك سبب عدم قدرتك على القيام بذلك بمفردك

الأنماط المظلمة: كيف تسعى الشركات عبر الإنترنت للاحتفاظ بأموالك وبياناتك عندما تحاول المغادرة

- By روبي ويدو

تخزن العديد من المستودعات البيانات الجينية والعينات الحيوية الأخرى مثل الدم أو البول أو أنسجة الورم لاستخدامها في عدد كبير من الدراسات المستقبلية.

سلسلة من الطلقات النارية التي تم إطلاقها في وقت متأخر من الليل في شرق أتلانتا دفعت جاري مؤخرًا إلى النشر على مجموعة Facebook المحلية الخاصة بنا ، متسائلاً عما يمكننا القيام به كمجتمع لجعل العيش والعمل في المنطقة أقل خطورة.

كانت هناك زيادة بمقدار عشرة أضعاف في صور الاعتداء الجنسي التي تم إنشاؤها باستخدام كاميرات الويب وأجهزة التسجيل الأخرى في جميع أنحاء العالم منذ عام 2019 ، وفقًا لمؤسسة مراقبة الإنترنت.

لقد عدت لتوك إلى المنزل بعد يوم طويل في العمل وأنت على وشك الجلوس لتناول العشاء عندما يبدأ هاتفك فجأة بالرنين. على الطرف الآخر ، هناك شخص محبوب ، ربما أحد الوالدين أو الطفل أو صديق الطفولة ، يتوسل إليك لإرسال الأموال إليه على الفور.

في مقابل الوصول إلى منتجاتها وخدماتها الرقمية ، تجمع العديد من شركات التكنولوجيا معلوماتنا الشخصية وتستخدمها. يستخدمون تلك المعلومات للتنبؤ بسلوكنا المستقبلي والتأثير عليه.

مواكبة أحدث السلبيات الرقمية أمر مرهق. يبدو أن المحتالين يتقدمون بخطوة دائمًا.

- By كاتي ماكينون

يلعب الإنترنت دورًا مركزيًا في حياتنا. لقد نشأت - والعديد من الأشخاص الآخرين في عمري - جنبًا إلى جنب مع تطوير وسائل التواصل الاجتماعي ومنصات المحتوى.

مع ما يقرب من 84% من سكان العالم الذين يمتلكون الآن هاتفًا ذكيًا ، واعتمادنا عليهم يتزايد طوال الوقت ، أصبحت هذه الأجهزة وسيلة جذابة للمحتالين.

تؤدي زيادة مراقبة الشرطة للشباب إلى المزيد من الإحالات المتعلقة بالتأديب في المدارس والاعتقالات ، عادةً من الشباب الأسود واللاتيني.

عندما تستخدم الإنترنت ، فإنك تترك وراءك سلسلة من البيانات ، ومجموعة من الآثار الرقمية. يتضمن ذلك أنشطة الوسائط الاجتماعية وسلوك تصفح الويب والمعلومات الصحية وأنماط السفر وخرائط الموقع ومعلومات حول استخدام جهازك المحمول والصور والصوت والفيديو.

هل شعرت يومًا بإحساس زاحف أن شخصًا ما يراقبك؟ ثم تستدير ولا ترى أي شيء خارج عن المألوف. اعتمادًا على المكان الذي كنت فيه ، ربما لم تكن تتخيله تمامًا.

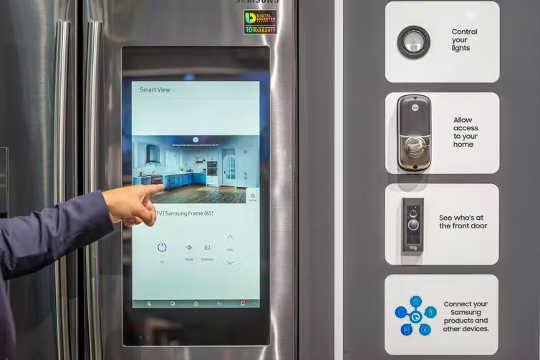

أصبحت المنازل أكثر ذكاءً: منظمات الحرارة الذكية تدير التدفئة لدينا ، بينما يمكن للثلاجات الذكية مراقبة استهلاكنا للطعام ومساعدتنا في طلب البقالة. تحتوي بعض المنازل أيضًا على أجراس أبواب ذكية تخبرنا من على عتبة بابنا.

يعتقد الكثير من الناس أن الخصوصية اختراع حديث ، وهي حالة شاذة أصبحت ممكنة بسبب صعود التحضر. إذا كان الأمر كذلك ، فإن القبول بالتآكل الحالي للخصوصية قد لا يكون مقلقًا بشكل خاص.

هناك أمثلة واضحة: ماسحات بصمات الأصابع التي تفتح الأبواب وتتعرف على الوجه التي تسمح بالدفع عبر الهاتف. ولكن هناك أجهزة أخرى تقوم بأكثر من مجرد قراءة صورة - يمكنها قراءة ما يدور في عقول الناس حرفياً.

لم يكن لدى معظم المشاركين في دراسة حديثة أي فكرة عن تعرض عناوين بريدهم الإلكتروني وغيرها من المعلومات الشخصية للاختراق بمتوسط خمسة خروقات للبيانات لكل منهم.

يشهد سوق التكنولوجيا القابلة للارتداء ازدهارًا ، حيث تم بيع نصف مليار جهاز قابل للارتداء على مستوى العالم في عام 2020. غالبًا ما تدعي التطبيقات الموجودة على هذه الأجهزة ، أو الأجهزة نفسها ، أنها تراقب صحتنا لاكتشاف الأمراض ، أو تتبع التدريبات الخاصة بنا لمساعدتنا في الوصول إلى أهداف اللياقة البدنية ، أو الحفاظ على عين على

تعتمد وجهة البيانات المسروقة على من يقف وراء خرق البيانات وسبب سرقته لنوع معين من البيانات.

يضع المتسللون ومجرمو الإنترنت علاوة عالية على أرقام هواتفنا المحمولة - حيث يمكنهم إحداث الكثير من الضرر بجهد ضئيل للغاية.

إذا سمعت "يتم تسجيل هذه المكالمة للتدريب ومراقبة الجودة" ، فلا يقتصر الأمر على ممثل خدمة العملاء الذي يراقبه.

- By بيل كوفاريك

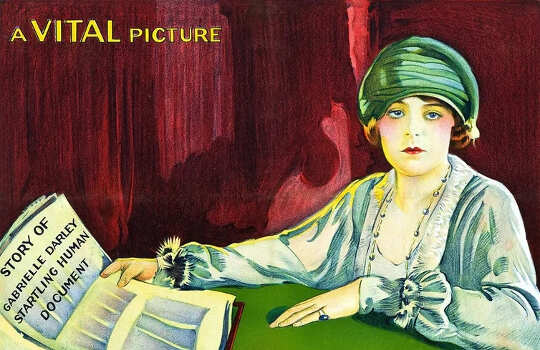

في عام 1915 ، قتلت غابرييل دارلي رجلاً من نيو أورلينز خدعها في حياة الدعارة. حوكمت وبُرئت من جريمة قتل وفي غضون سنوات قليلة كانت تعيش حياة جديدة باسمها المتزوج ملفين.