هناك أمثلة واضحة: ماسحات بصمات الأصابع التي تفتح الأبواب وتتعرف على الوجه التي تسمح بالدفع عبر الهاتف. ولكن هناك أجهزة أخرى تقوم بأكثر من مجرد قراءة صورة - يمكنها قراءة ما يدور في عقول الناس حرفياً.

في عام 1963 ، تظاهر 250,000 ألف شخص في واشنطن للمطالبة بحقوق متساوية. بحلول عام 1968 ، تغيرت القوانين. لكن التقدم الاجتماعي توقف منذ ذلك الحين.

نموذج مفاهيمي جديد يصور العلاقة المعقدة بين عمل الشرطة وصحة السكان.

لم يكن لدى معظم المشاركين في دراسة حديثة أي فكرة عن تعرض عناوين بريدهم الإلكتروني وغيرها من المعلومات الشخصية للاختراق بمتوسط خمسة خروقات للبيانات لكل منهم.

يشهد سوق التكنولوجيا القابلة للارتداء ازدهارًا ، حيث تم بيع نصف مليار جهاز قابل للارتداء على مستوى العالم في عام 2020. غالبًا ما تدعي التطبيقات الموجودة على هذه الأجهزة ، أو الأجهزة نفسها ، أنها تراقب صحتنا لاكتشاف الأمراض ، أو تتبع التدريبات الخاصة بنا لمساعدتنا في الوصول إلى أهداف اللياقة البدنية ، أو الحفاظ على عين على

تعتمد وجهة البيانات المسروقة على من يقف وراء خرق البيانات وسبب سرقته لنوع معين من البيانات.

ربما تكون أفضل طريقة للحد من الجريمة في المستقبل هي ما تسبب في انخفاضها في المقام الأول: مساعدة عائلاتنا وأحيائنا ومدارسنا في تربية أطفال يحترمون الآخرين ولا يحتاجون إلى السرقة للعيش.

تقدم أكاديميات الشرطة القليل من التدريب على أنواع المهارات اللازمة لتلبية دور الخدمة العامة المتزايد للضباط ، وفقًا لبحثي.

يضع المتسللون ومجرمو الإنترنت علاوة عالية على أرقام هواتفنا المحمولة - حيث يمكنهم إحداث الكثير من الضرر بجهد ضئيل للغاية.

إذا سمعت "يتم تسجيل هذه المكالمة للتدريب ومراقبة الجودة" ، فلا يقتصر الأمر على ممثل خدمة العملاء الذي يراقبه.

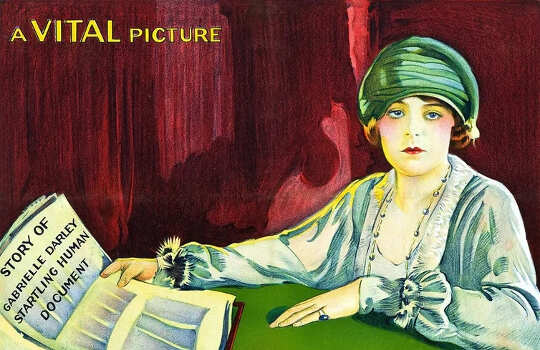

- By بيل كوفاريك

في عام 1915 ، قتلت غابرييل دارلي رجلاً من نيو أورلينز خدعها في حياة الدعارة. حوكمت وبُرئت من جريمة قتل وفي غضون سنوات قليلة كانت تعيش حياة جديدة باسمها المتزوج ملفين.

من يملك وجهك؟ طبعا سؤال سخيف .. صحيح؟ لكن ماذا عن البيانات الناتجة عن وجهك؟ وماذا يعني أن يصبح وجهك بيانات؟

في السنوات الأخيرة ، تضمنت الأدوات الأكثر شيوعًا التي تم بيعها على Amazon مجموعة متنوعة من الهواتف الذكية ، والتكنولوجيا القابلة للارتداء ، والأجهزة اللوحية ، وأجهزة الكمبيوتر المحمولة ، والمساعدات الرقمية مثل Amazon's Echo Dot. ولكن أي جهاز متصل بالإنترنت (بما في ذلك كل ما سبق تقريبًا) يعرض بياناتنا الشخصية لمجموعة من التهديدات.

اعترف توماس هوبز منذ أربعة قرون تقريبًا ، إذا فعل الجميع ما يحلو لهم ، فلن يثق أحد بأي شخص. ينتهي بنا الأمر بالفوضى وعدم اليقين و "حرب الكل ضد الكل".

- By مايكل بارينت

نظرًا لأن الوباء المستمر لديه شريحة أكبر من السكان يعملون من المنزل - مع كل ما يصاحب ذلك من إلهاءات - والإعداد أصبح جاهزًا للاستغلال. أصبح جهاز التوجيه المنزلي المتواضع هو الهجوم السطحي ...

هناك من يشكك في فكرة الإعفاء من الديون ويصفها بأنها غير عادلة لأولئك الذين لم يسددوا ديون الطلاب أو سددوها بالفعل. بصفتي خبيرًا في الأخلاق يدرس أخلاق الدين ، أرى ميزة في السؤال: هل يجب إلغاء ديون الطالب؟

- By فنسنت ديناول

منذ بداية الأزمة الصحية ، قامت المحاكم في العديد من البلدان بإجراء تحول تكنولوجي. زاد عدد الإجراءات المرفوعة عبر الإنترنت ونفس الشيء ينطبق على المحاكمات الافتراضية.

رد Facebook على فيلم Netflix الوثائقي The Social Dilemma ، قائلاً إنه "يدفن الجوهر في الإثارة".

يتم استخدام الطائرات بدون طيار من جميع الأحجام من قبل المدافعين عن البيئة لرصد إزالة الغابات ، ومن قبل دعاة الحفاظ على البيئة لتتبع الصيادين غير المشروعين ، والصحفيين والنشطاء لتوثيق الاحتجاجات الكبيرة.

أظهر رسم كاريكاتوري شهير من نيويوركر في تسعينيات القرن الماضي كلبين أمام جهاز كمبيوتر وتعليق كتب عليه "على الإنترنت ، لا أحد يعرف أنك كلب".

- By بول دوتشمان

الظلم وحده مزعج - مزعج بدرجة كافية لدفع الناس إلى معاقبة أولئك الذين استفادوا من النتائج غير العادلة.

جلب تسليع الإنترنت في أوائل التسعينيات المجتمعات الغربية إلى العصر الرقمي وغير طريقة تفاعل المستهلكين مع الشركات التجارية.

تحولت قوات الشرطة الأمريكية إلى التكنولوجيا لتعقب المتظاهرين حول "حياة السود مهمة".